Kooperation mit Stuttgarter Kammerorchester (SKO) — Projekt RESONANZ war voller Erfolg

eitieCloud bei der Akademie für Darstellende Kunst in Ludwigsburg

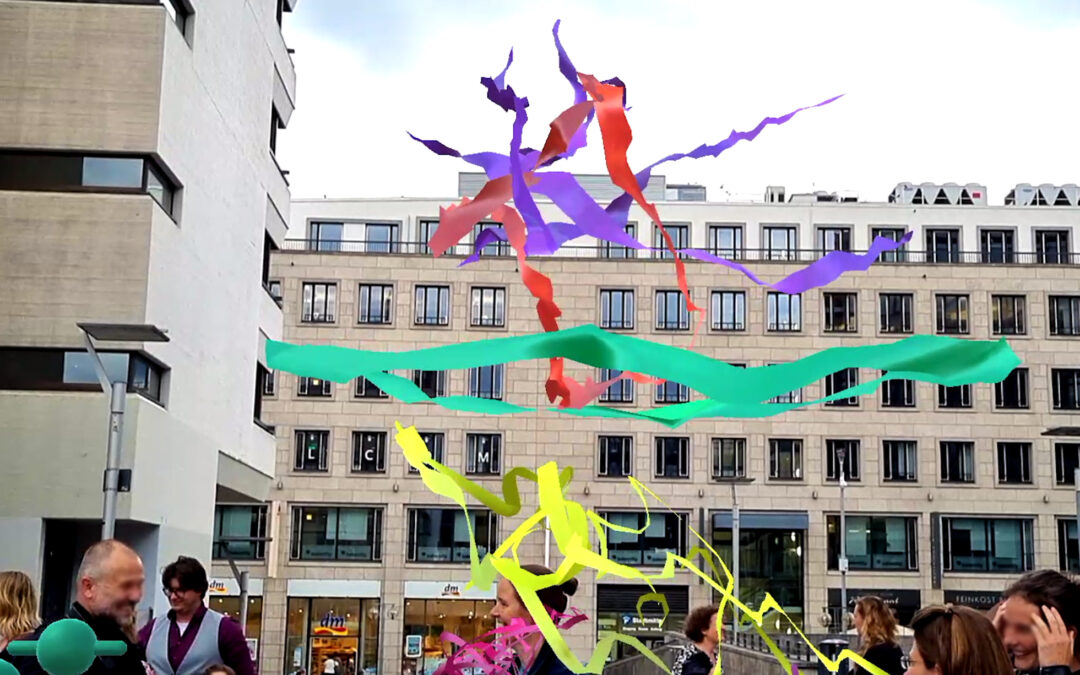

“Resonanz” — ein spannendes Projekt des Stuttgarter Kammerorchesters, das bildene Kunst und Animation in einer Augumented Reality zu einem beeindruckenden Kunst-Erlebnis vereint. Und das geht natürlich nicht ohne zuverlässige IT — Wir betreiben die Server zur Synchronisation der Bewegungsdaten in unserem Rechenzentrum in Karlsruhe und fördern so junge Künstler und familiäres Zusammenkommen.

Am Montag war Dirk Trumpp mit einem kleinen Stand auch bei einer Podiumsdiskussion mit Hartmut Rosa zum Thema “Resonanz” an der Akademie für Darstellende Kunst (ADK) in Ludwigsburg mit dabei. Das Buch “Resonanz” von Hartmut Rosa war vor circa 2 Jahren der Auslöser für die Entstehung des Projektes, entwickelt von Jana Günther und Tobias Scherer. Wir sind stolz, dieses Projekt unterstützen zu dürfen und auch bei der Podiumsdiskussion dabei zu sein, war eine spannende Erfahrung mit interessanten Gesprächen.